Tóm tắt nhanh:

Strix là công cụ mã nguồn mở dùng AI agent để kiểm thử bảo mật theo hướng thực chiến: chạy mã, tương tác ứng dụng, tìm lỗ hổng và xác thực bằng proof-of-concept thay vì chỉ báo động giả kiểu SAST thuần túy. Điểm mạnh của Strix nằm ở mô hình “AI hacker” có sandbox Docker, bộ công cụ pentest dựng sẵn, khả năng quét local repo, GitHub repo, web app và tích hợp CI/CD để chặn lỗi bảo mật trước khi lên production.

Trong vài năm gần đây, bảo mật ứng dụng không còn là công việc chỉ dành cho đội pentest hoặc AppSec chuyên trách. Tốc độ phát triển phần mềm, chu kỳ release ngắn và áp lực ship tính năng khiến các nhóm phát triển cần những công cụ có thể kiểm thử nhanh hơn, sát thực tế hơn và ít báo động giả hơn. Đó là bối cảnh khiến Strix trở nên đáng chú ý: một AI agent mã nguồn mở được thiết kế để hành xử giống một “hacker tự động”, chạy mã, tương tác với ứng dụng, khám phá bề mặt tấn công và xác thực lỗ hổng bằng bằng chứng khai thác thực tế. Bạn có thể xem dự án tại GitHub Strix hoặc tìm hiểu định hướng sản phẩm tại trang chủ Strix.

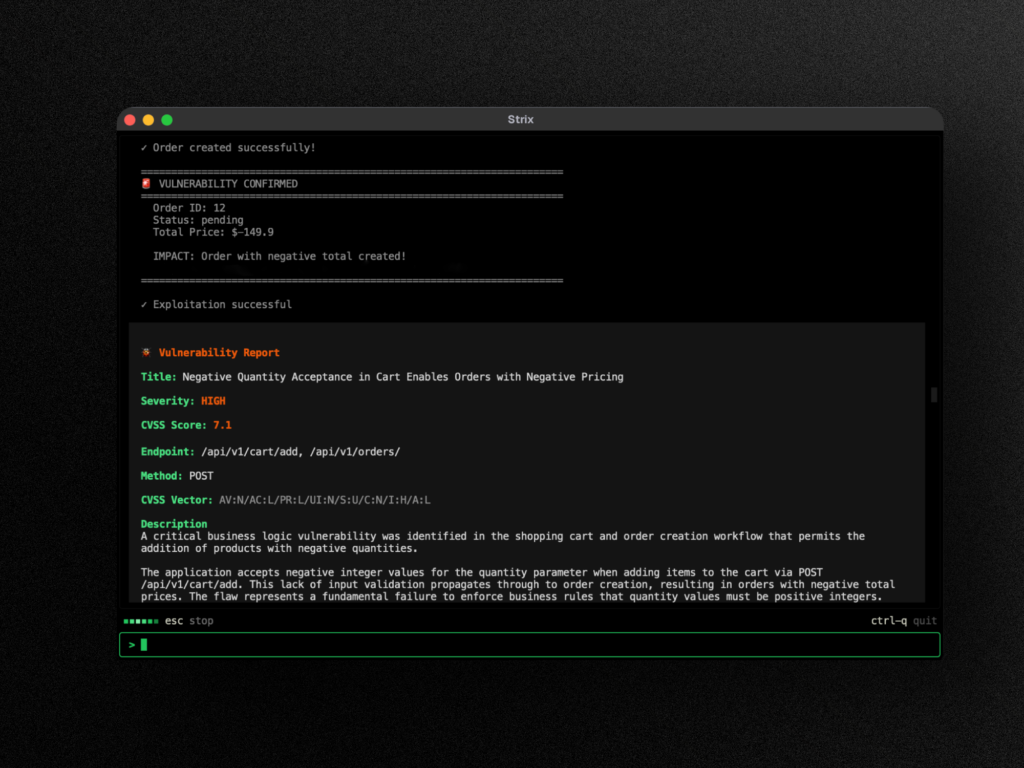

Điều khiến Strix nổi bật giữa rừng công cụ bảo mật AI là nó không chỉ “đọc code rồi phỏng đoán”. Theo mô tả chính thức, Strix là tập hợp các autonomous AI agents có thể chạy code động, kiểm thử ứng dụng như một pentester thực thụ và xác nhận phát hiện bằng proof-of-concept. Cách tiếp cận này rất quan trọng với developer và security engineer, vì một finding chỉ thực sự có giá trị khi có thể tái tạo, ưu tiên theo tác động thực tế và gắn với đường khắc phục rõ ràng. Nói cách khác, Strix không cố thay thế toàn bộ AppSec pipeline, nhưng nó thu hẹp khoảng cách giữa “nghi ngờ có lỗi” và “đã chứng minh lỗi có thể bị khai thác”.

Strix là gì? Và vì sao cần công cụ này

Strix được xây dựng cho thời đại DevSecOps và AI-native security. Nếu trước đây đội bảo mật phải kết hợp nhiều lớp công cụ riêng lẻ như SAST, DAST, browser automation, HTTP proxy, secret scanning hay container scanning, thì Strix gom các năng lực đó vào một workflow thống nhất. Agent của Strix có thể sử dụng HTTP proxy để quan sát request/response, browser automation để đi qua luồng đăng nhập hoặc test XSS, terminal để chạy lệnh hệ thống, Python runtime để viết PoC, cùng nhiều công cụ recon và phân tích source code để ghép các tín hiệu lại với nhau.

Điểm hay là Strix được tổ chức theo mô hình multi-agent. Thay vì một “siêu agent” phải làm tất cả, các agent chuyên biệt có thể cộng tác theo graph workflow để kiểm thử nhiều bề mặt tấn công song song. Với ứng dụng hiện đại có API, frontend, auth flow, cloud config và business logic phức tạp, cách chia nhỏ nhiệm vụ như vậy thường hiệu quả hơn các scanner tuần tự. Đây cũng là lý do Strix hấp dẫn với cả hacker mũ trắng, kỹ sư AppSec lẫn developer muốn có vòng phản hồi bảo mật nhanh hơn trong quá trình phát triển.

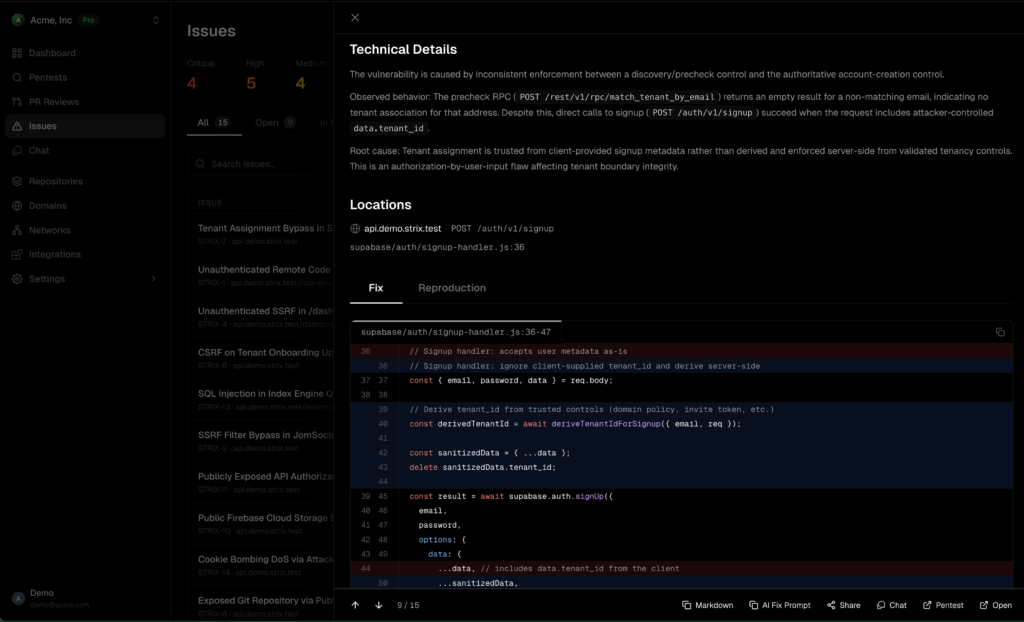

Strix cũng nhấn mạnh năng lực autofix và reporting. Ở cấp nền tảng, sản phẩm hướng tới quy trình từ finding đến fix: phát hiện lỗi, xác nhận exploitability, sinh bản vá, rồi retest để chắc chắn lỗ hổng đã biến mất. Với các team phát triển, đây là mảnh ghép quan trọng vì giá trị thật sự không nằm ở báo cáo dài bao nhiêu trang, mà ở việc issue có được sửa nhanh, review dễ và merge an toàn hay không.

Các tính năng cốt lõi của Strix

Tìm lỗi bằng kiểm thử động thay vì chỉ suy luận tĩnh

Strix hỗ trợ nhiều nhóm lỗ hổng quan trọng như IDOR, privilege escalation, auth bypass, SQL injection, NoSQL injection, command injection, SSRF, XXE, deserialization flaw, XSS, prototype pollution, race condition, lỗi business logic, JWT issue và cả misconfiguration ở tầng hạ tầng. Giá trị ở đây là agent không dừng ở việc match pattern, mà cố gắng xác thực bằng PoC và bước tái tạo cụ thể.

Bộ công cụ pentest dựng sẵn trong sandbox Docker

Một trong những thành phần mạnh nhất của Strix là sandbox chạy trong Docker, dựa trên môi trường Kali Linux với nhiều công cụ bảo mật cài sẵn. Tài liệu công khai cho thấy hệ thống có thể dùng Subfinder, Naabu, httpx, Katana, ffuf, Nmap cho recon; Nuclei, SQLMap, Wapiti, ZAP cho scanner; Semgrep, ast-grep, Tree-sitter, Bandit cho source-aware analysis; Gitleaks, TruffleHog cho phát hiện secret; Trivy cho supply chain và misconfiguration; Caido cho HTTP proxy; Playwright cho browser automation. Điều đó giúp agent không bị giới hạn ở “LLM reasoning”, mà có khả năng hành động như một tester thực thụ.

Skills để tăng chiều sâu chuyên môn

Strix còn có cơ chế “skills”, tức các gói tri thức chuyên biệt được nạp theo ngữ cảnh nhiệm vụ. Đây là chi tiết rất đáng giá với giới bảo mật, vì LLM nói chung biết rộng nhưng thường chưa đủ sâu ở từng lớp tấn công. Skills của Strix có thể bổ sung kỹ thuật bypass, payload thực chiến, phương pháp xác thực và mẹo khai thác theo từng nhóm như JWT, IDOR, SQLi, XSS, SSRF, GraphQL, Next.js, FastAPI hoặc Supabase. Nói ngắn gọn, agent không chỉ thông minh hơn nhờ model, mà còn sắc hơn nhờ tri thức an ninh được đóng gói sẵn.

Hướng dẫn cài đặt

Yêu cầu hệ thống

Để chạy Strix theo cách chính thức, bạn cần Docker đang hoạt động và một API key từ nhà cung cấp LLM được hỗ trợ như OpenAI, Anthropic hoặc Google. Với môi trường phát triển từ source, tài liệu đóng góp còn nêu thêm Python 3.12+, Git và uv. Tuy nhiên, với phần lớn người dùng muốn bắt đầu nhanh, cách cài bằng script là con đường ngắn nhất.

Cài đặt nhanh bằng script chính thức

curl -sSL https://strix.ai/install | bashSau khi cài xong, cấu hình model AI mà bạn muốn dùng:

export STRIX_LLM="openai/gpt-5.4"

export LLM_API_KEY="your-api-key"

# Optional

export LLM_API_BASE="your-api-base-url" # if using a local model, e.g. Ollama, LMStudio

export PERPLEXITY_API_KEY="your-api-key" # for search capabilities

export STRIX_REASONING_EFFORT="high" # control thinking effort (default: high, quick scan: medium)Lần chạy đầu tiên, Strix sẽ tự kéo sandbox Docker image cần thiết. Đây là điểm rất tiện vì bạn không phải tự dựng tay cả một lab pentest trước khi kiểm thử.

Cài từ mã nguồn cho mục đích phát triển

Nếu bạn muốn hack vào chính Strix, mở rộng tính năng hoặc đóng góp code, hướng phù hợp là clone repo và dựng môi trường development. Theo hướng dẫn đóng góp, các thành phần cốt lõi gồm Python 3.12+, Docker, Git và uv. Repo cũng có Makefile với target phục vụ setup môi trường dev.

git clone https://github.com/usestrix/strix.git

cd strix

# Tùy workflow của repo, có thể dùng target phát triển

make setup-dev

# Hoặc cài dependency dev theo cấu hình dự án

poetry install --with=devNếu bạn chỉ là người dùng cuối, không nhất thiết phải chọn cách này. Hãy ưu tiên installer chính thức để giảm sai lệch môi trường.

Hướng dẫn sử dụng thực tế

Quét một codebase local

Đây là cách dùng cơ bản nhất cho developer trước khi tạo pull request hoặc trước khi release:

strix --target ./app-directoryLệnh này phù hợp khi bạn muốn AI agent xem xét mã nguồn ngay trên máy local, kết hợp phân tích source-aware với khả năng suy luận bảo mật. Nếu cần kiểm thử trắng hơn một chút, có thể chỉ định scan mode phù hợp.

strix --target ./app-directory --scan-mode standardStrix hỗ trợ ba mức quick, standard và deep. quick phù hợp cho CI hoặc review ngắn; standard cân bằng giữa độ sâu và tốc độ; deep dành cho đánh giá kỹ hơn.

Quét một GitHub repository hoặc web app đang chạy

Với repo từ xa:

strix --target https://github.com/org/repoVới ứng dụng web theo kiểu black-box:

strix --target https://your-app.comNếu có thông tin đăng nhập hoặc muốn hướng dẫn agent tập trung vào một lớp lỗi cụ thể, bạn có thể thêm instruction:

strix --target https://your-app.com \

--instruction "Perform authenticated testing using credentials: user:pass"Hoặc tập trung vào lỗi business logic và IDOR:

strix --target api.your-app.com \

--instruction "Focus on business logic flaws and IDOR vulnerabilities"Đây là một ưu điểm rất thực dụng: bạn không chỉ chạy scanner, mà còn “brief” cho AI agent giống như đang giao việc cho một pentester.

Quét đa mục tiêu để có góc nhìn white-box và black-box

Một mô hình rất hợp với quy trình AppSec hiện đại là quét đồng thời cả source code lẫn môi trường staging:

strix -t https://github.com/org/app -t https://staging.example.comCách này hữu ích vì nhiều lỗi chỉ lộ rõ khi ghép ngữ cảnh mã nguồn với hành vi runtime. Ví dụ, bạn có thể thấy một route nhạy cảm trong code, sau đó dùng browser automation và proxy để xác nhận đường khai thác trên môi trường chạy thật.

Chạy ở chế độ không tương tác cho CI/CD

Strix hỗ trợ headless mode bằng cờ -n hoặc --non-interactive, rất phù hợp cho pipeline tự động:

strix -n --target ./ --scan-mode quickNếu đang quét pull request, bạn có thể ép phạm vi theo diff để tập trung vào file thay đổi:

strix -n --target ./ --scan-mode quick --scope-mode diff --diff-base origin/mainĐây là kiểu tích hợp rất thực dụng cho DevSecOps: quét nhanh, scope hẹp, đủ để chặn lỗi bảo mật rõ ràng trước khi merge. Theo tài liệu CLI, chế độ headless có exit code riêng, trong đó mã 2 báo có lỗ hổng được tìm thấy, giúp pipeline dễ ra quyết định fail/pass.

Xem kết quả và áp dụng bản sửa lỗi từ AI

Về mặt vận hành, Strix được thiết kế theo hướng developer-first CLI với báo cáo có thể hành động. Thay vì chỉ đưa danh sách cảnh báo chung chung, agent cố gắng cung cấp reproduction steps và PoC để bạn xác minh. Đây là phần quan trọng nhất khi đọc kết quả: ưu tiên các finding đã được xác thực, kiểm tra mức độ ảnh hưởng thật sự đến auth, dữ liệu, luồng nghiệp vụ và môi trường runtime.

Ở lớp sản phẩm Strix platform, quy trình còn tiến thêm một bước với autofix: hệ thống sinh bản vá, retest để xác nhận lỗ hổng đã được loại bỏ và đưa ra PR sẵn sàng review. Với team phát triển, lời khuyên hợp lý là xem AI-generated fix như một bản vá đề xuất chất lượng cao, không phải chân lý tuyệt đối. Hãy review như mọi thay đổi bảo mật khác: đọc diff, chạy test, đối chiếu coding standard và xác nhận không tạo regression mới.

Strix là một ví dụ rõ ràng cho xu hướng AI agent trong bảo mật phần mềm: không chỉ phát hiện lỗi, mà còn tham gia sâu vào vòng đời từ kiểm thử, xác thực đến hỗ trợ remediation. Với developer, Strix giúp đưa tư duy bảo mật vào sớm hơn trong quá trình build. Với security engineer, nó giảm tải cho những tác vụ tốn thời gian như recon, xác minh finding và viết lại bước tái tạo. Với cộng đồng mã nguồn mở, Strix hấp dẫn vì mở, thực dụng và gần với workflow thật của pentest hơn nhiều công cụ “AI security” chỉ mang tính trình diễn.

Lời khuyên cuối cùng là hãy dùng Strix như một đồng nghiệp kỹ thuật, không phải một chiếc nút bấm thần kỳ. Cung cấp mục tiêu rõ ràng, chỉ dẫn đúng phạm vi, ưu tiên chạy trên hệ thống bạn sở hữu hoặc được phép kiểm thử, và luôn review bản vá trước khi merge. Khi được đặt đúng chỗ trong pipeline DevSecOps, Strix có thể trở thành một lớp tăng tốc rất mạnh cho việc tìm và sửa lỗ hổng bảo mật trong kỷ nguyên AI.