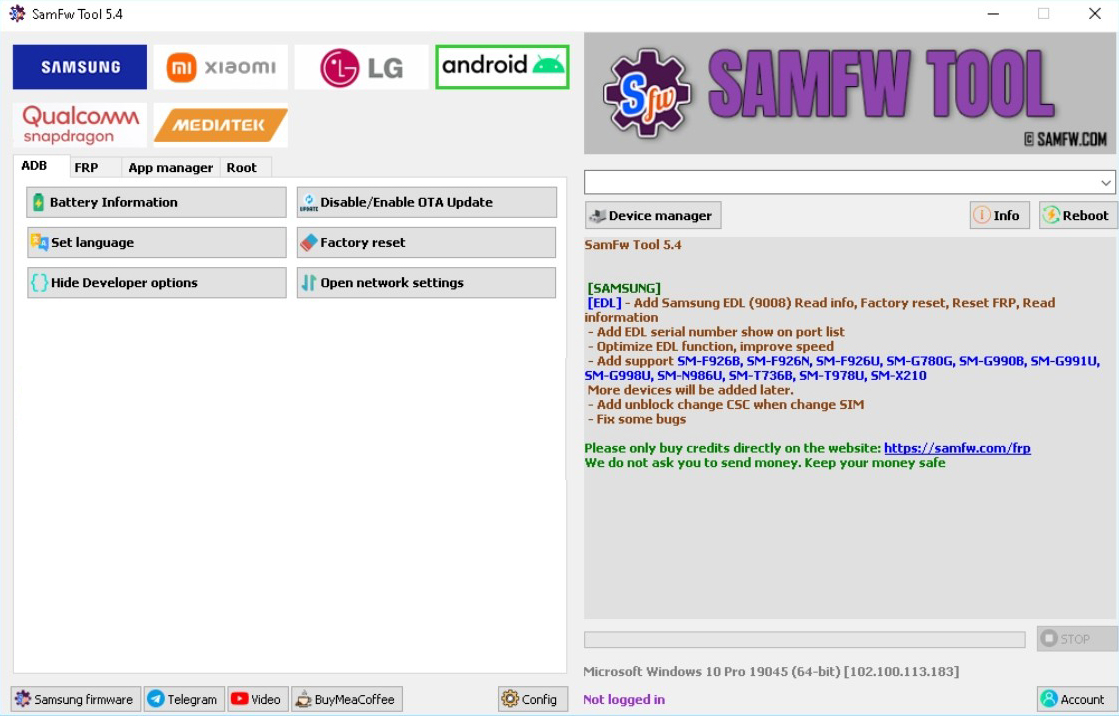

SamFw FRP Tool v5.4 – tool bypass FRP cho Samsung

Download APK vnROM BYPASS: vnrom.net/bypassSamFw Tool là tool FRP One-Click ADB Enable & Reset miễn phí, giúp người dùng bật Chế độ USB Debug thông qua *#0*# (Chế độ thử nghiệm) và bypass FRP trên Samsung Galaxy Android 9, 10, 11 và 12.

Đây là một công cụ mới cung cấp một cách đơn giản để bypass FRP từ Samsung trong vòng 1 vài click. Vì vậy, nếu bạn muốn có một công cụ miễn phí để bypass FRP từ điện thoại Samsung của mình thì hãy thực hiện các bước đơn giản sau.

Download SamFw FRP Tool v5.4 – Phiên bản mới nhất

Note: Nếu sau khi update mà bypass FRP bị lỗi: Removing… FAIL Thì download file frp.bin và copy vào C:\SamFwTool\data

- v5.4: MediaFire / Backup

- v4.9: MediaFire / Backup

- v4.7.1: AndroidFileHost / MediaFire

- v4.1: AndroidFileHost

- v3.3.1: GDrive / MediaFire / OneDrive / AFH

- v3.2: GDrive / MediaFire / OneDrive / AFH

- v3.1: AndroidFileHost

- v3.0: AndroidFileHost

- v2.8: MediaFire / OneDrive / AFH

- v2.7.1: MediaFire / OneDrive / AFH

- v2.6: MediaFire / OneDrive / AFH

- v2.5: MediaFire / OneDrive / AFH

- v2.4: MediaFire / OneDrive / AFH

- V2.3: MediaFire / OneDrive / AFH

- v2.2: MediaFire / OneDrive / AFH

Chức năng chính:

Chế độ test (*#0*#)

- Xóa FRP

- Khôi phục cài đặt gốc

- Tắt Knox

- Thay đổi CSC (Chức năng này hoạt động để thay đổi thành CSC trong danh sách CSC được hỗ trợ)

Chế độ MTP

- Mở trình duyệt

- Khôi phục cài đặt gốc

Chế độ ADB

- Đọc thông tin đầy đủ (bao gồm trình kiểm tra root)

- Tắt cập nhật OTA

- ADB FRP (phương pháp cũ và mới)

- Xóa tài khoản Samsung (Chức năng này chỉ hoạt động để xóa tài khoản trong Cài đặt, không hỗ trợ trạng thái bị khóa)

- Xóa bloatware (Đối với các biến thể của Hàn Quốc, Nhật Bản và Hoa Kỳ)

- Thông tin pin

- Nhận danh sách CSC được hỗ trợ (Đối với [CHẾ ĐỘ THỬ NGHIỆM] Thay đổi CSC)

- Xóa khóa màn hình (Root)

- Cài đặt ngôn ngữ

Download Mode

- Thoát Download Mode

- Fix lỗi phần mềm

- FRP Android 5/6 (hỗ trợ một số máy. Nếu bạn gặp lỗi khi thử, điều đó có nghĩa là thiết bị của bạn không được hỗ trợ)

Odin Flash

- Lưu các tệp flash gần đây

- Tự động phát hiện tệp và chọn

- Tự động giải nén cho tệp ZIP

- Bỏ qua kiểm tra MD5

Misc

- Kiểm tra trạng thái thực thi chữ ký của driver

- Tắt / Bật thực thi chữ ký driver

- Cài đặt driver Samsung USB

- Cài đặt VC ++ 2015 (dành cho các hoạt động của ADB)

Đọc thông tin

- Đọc thông tin về chế độ MTP

- Đọc thông tin về Download Mode

Một số chức năng sắp được cập nhật

- Install XAPK direct

- Install any apps for Samsung dual message

- Disable Factory mode

- [ROOT] Change SN

- [ROOT] Change battery cycle

- [ROOT] View saved wifi password

Hướng dẫn bypass FRP:

- Kết nối điện thoại với PC và cài đặt Samsung Android USB Driver (nếu bạn chưa cài đặt)

- Vào Cuộc gọi khẩn cấp, sau đó gõ *#0*#

- Click vào Remove FRP trên tool

- Chọn vào Chấp nhận gỡ lỗi USB trên điện thoại nếu nó xuất hiện

- Điện thoại sẽ khởi động lại sau khi bypass FRP.

Change log

SamFw Tool v5.4

- [SAMSUNG]

[EDL] – Add Samsung EDL (9008) Read info, Factory reset, Reset FRP, Read information- Add EDL serial number show on port list

- Optimize EDL function, improve speed

- Add support SM-F926B, SM-F926N, SM-F926U, SM-G780G, SM-G990B, SM-G991U, SM-G998U, SM-N986U, SM-T736B, SM-T978U, SM-X210

- More devices will be added later.

- Add unblock change CSC when change SIM

- Fix some bugs

SamFw Tool v4.9

- MAIN

- Optimize read information faster

- Fix MTP reboot sometime return FAIL

- SAMSUNG

- Add FRP 2024 (USA models)

- Move change CSC to MTP tab. Accept change without ADB

- FRP

- Add recheck paid service status

- Add auto write log to file

- Fix the X509 Certificate problem when run application

- Fix some bugs

Chia sẻ: SamFw / Tungtata & nguyentuan.kiet.7583

không có chức năng cuộc gọi khẩn cấp trên máy của tôi

See the end of this message for details on invoking just-in-time (JIT) debugging instead of this dialog box. ************** Exception Text ************** Newtonsoft.Json.JsonReaderException: Unexpected character encountered while parsing value: }. Path ”, line 0, position 0. at Newtonsoft.Json.JsonTextReader.ParseValue() at Newtonsoft.Json.JsonTextReader.Read() at Newtonsoft.Json.JsonReader.ReadForType(JsonContract contract, Boolean hasConverter) at Newtonsoft.Json.Serialization.JsonSerializerInternalReader.Deserialize(JsonReader reader, Type objectType, Boolean checkAdditionalContent) at Newtonsoft.Json.JsonSerializer.DeserializeInternal(JsonReader reader, Type objectType) at Newtonsoft.Json.JsonConvert.DeserializeObject(String value, Type type, JsonSerializerSettings settings) at Newtonsoft.Json.JsonConvert.DeserializeObject[T](String value, JsonSerializerSettings settings) at Newtonsoft.Json.JsonConvert.DeserializeObject[T](String value) at SamFW_1154925351.SamFW_773104159.<getServiceStatus>d__5.MoveNext() — End of stack trace from previous location where exception was thrown — at System.Runtime.CompilerServices.AsyncMethodBuilderCore.<>c.<ThrowAsync>b__6_0(Object state) ************** Loaded Assemblies ************** mscorlib Assembly Version: 4.0.0.0 Win32 Version:… Đọc thêm »

cai bi loi khong xai dc gup em voi a