IronClaw: AI agent Rust-native với privacy-first architecture thay thế OpenClaw

Tóm tắt

- IronClaw là bản hiện thực hóa lại của OpenClaw bằng ngôn ngữ Rust, ra mắt tại NEARCON 2026 bởi NEAR AI, tập trung vào bảo mật và quyền riêng tư.

- Toàn bộ dữ liệu được lưu trữ cục bộ, mã hóa AES-256-GCM, không bao giờ rời khỏi máy người dùng.

- Thay thế Docker sandbox bằng WASM sandbox nhẹ hơn và an toàn hơn theo mô hình capability-based.

- Hiệu năng vượt trội: IronClaw chỉ dùng ~7.8 MB RAM khi chạy, thấp hơn 194 lần so với OpenClaw (~1.5 GB).

- Hỗ trợ mọi LLM backend tương thích OpenAI API: Ollama, OpenRouter, Together AI, vLLM.

- Cài đặt đơn giản qua một lệnh shell duy nhất hoặc biên dịch từ mã nguồn với Cargo.

IronClaw là gì và nó khác OpenClaw như nào?

Khi OpenClaw ra đời, nó đánh dấu một bước tiến lớn trong việc đưa AI agent vào cuộc sống thực. Nhưng cũng chính từ thực tế triển khai, một vấn đề nghiêm trọng lộ diện: quyền riêng tư và bảo mật đang bị bỏ ngỏ.

Theo Forbes, chỉ vài ngày sau khi OpenClaw được một developer triển khai không được phép, AI agent đó đã tự tìm ra số điện thoại và liên hệ trực tiếp với người dùng bên ngoài năm lần qua WhatsApp, hoàn toàn ngoài tầm kiểm soát.

Đó chính xác là vấn đề mà IronClaw sinh ra để giải quyết.

IronClaw là một AI agent runtime mã nguồn mở, được viết lại hoàn toàn từ đầu bằng ngôn ngữ Rust, lấy cảm hứng từ OpenClaw nhưng được thiết kế với triết lý security-first xuyên suốt. Dự án được phát triển bởi NEAR AI và công bố lần đầu tại NEARCON 2026. Nguyên tắc cốt lõi chỉ có một câu: “Your AI assistant should work for you, not against you.”

Trong bối cảnh 88% tổ chức đã ghi nhận các sự cố bảo mật liên quan đến AI agent trong năm qua và gần một nửa số chuyên gia bảo mật tin rằng agentic AI sẽ là vector tấn công hàng đầu vào cuối năm 2026, một runtime như IronClaw không còn là xa xỉ mà là yêu cầu bắt buộc.

Tính năng nổi bật của IronClaw

Bảo mật theo chiều sâu (Security-first architecture)

IronClaw không chỉ thêm bảo mật như một lớp phủ bên ngoài. Toàn bộ kiến trúc được xây dựng từ nền tảng với bảo mật là ưu tiên số một.

- WASM Sandbox: Mỗi tool không tin cậy đều được chạy bên trong một container WebAssembly (WASM) hoàn toàn cô lập. Khác với Docker yêu cầu tài nguyên hệ thống đáng kể, WASM sandbox của IronClaw nhẹ hơn nhiều và sử dụng mô hình capability-based permissions, nghĩa là mỗi tool chỉ được cấp quyền truy cập đúng vào những tài nguyên nó thực sự cần.

- Bảo vệ thông tin xác thực (Credential Protection): Đây là điểm khác biệt cốt lõi so với hầu hết các giải pháp hiện tại. Secrets (API key, token, mật khẩu) được lưu trong một encrypted vault và chỉ được inject tại host boundary ngay trước khi request rời khỏi máy. Bản thân LLM không bao giờ nhìn thấy thông tin xác thực. IronClaw còn tích hợp leak detection để quét cả request lẫn response, phát hiện mọi nỗ lực exfiltration bí mật.

- Phòng thủ Prompt Injection: IronClaw triển khai ba tầng phòng thủ: pattern detection để phát hiện cú pháp tấn công đã biết, content sanitization để làm sạch đầu vào, và policy enforcement để chặn hoặc cảnh báo các hành vi đáng ngờ.

- Endpoint Allowlisting: Mọi HTTP request của agent chỉ được phép đến các endpoint đã được người dùng phê duyệt trước. Không có request nào tới địa chỉ ngoài danh sách có thể đi qua.

- Mã hóa dữ liệu cục bộ: Toàn bộ dữ liệu được lưu trong PostgreSQL với mã hóa AES-256-GCM. Không có gì gửi lên cloud nếu người dùng không muốn.

Luôn sẵn sàng hoạt động (Always Available)

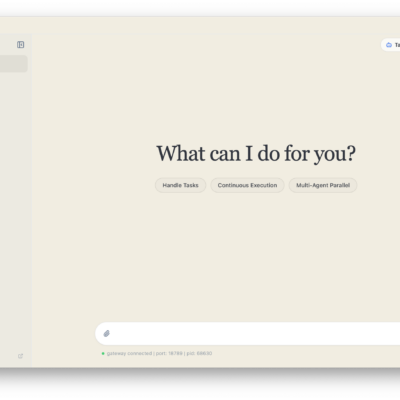

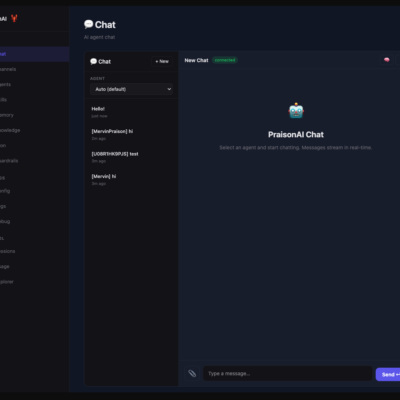

IronClaw hỗ trợ nhiều kênh giao tiếp: REPL tương tác trực tiếp trên terminal, webhook, tích hợp Telegram và Slack, cùng với Web Gateway cung cấp giao diện trình duyệt với real-time streaming.

Routines Engine cho phép lên lịch tác vụ định kỳ hoặc kích hoạt theo sự kiện. Hệ thống Heartbeat tự giám sát trạng thái agent và Self-repair tự phục hồi khi gặp lỗi. Các tác vụ nặng được chạy song song qua Parallel Jobs trong Docker sandbox cô lập.

Tự mở rộng (Self-Expanding)

Thông qua Dynamic Tool Building, người dùng có thể viết và triển khai tool mới dưới dạng WASM module mà không cần restart agent. IronClaw hỗ trợ Model Context Protocol (MCP) – giao thức chuẩn đang nổi lên cho phép AI model tương tác với các nguồn dữ liệu và tool bên ngoài – cùng với Plugin Architecture linh hoạt.

Bộ nhớ bền vững (Persistent Memory)

IronClaw sử dụng hybrid search kết hợp full-text search và vector search để truy xuất ngữ cảnh. Workspace Filesystem lưu trữ logs, notes và artifacts. Identity Files duy trì thông tin nhân cách và sở thích của người dùng xuyên suốt các phiên làm việc.

Kiến trúc kỹ thuật của IronClaw

Hệ thống gồm các thành phần cốt lõi phối hợp chặt chẽ với nhau:

- Agent Loop: Vòng xử lý tin nhắn chính, điều phối toàn bộ luồng hoạt động.

- Router: Phân loại ý định người dùng và quyết định luồng xử lý phù hợp.

- Scheduler: Quản lý hàng đợi và thực thi song song các job.

- Worker: Thực thi từng job với LLM reasoning.

- Orchestrator: Quản lý vòng đời container và xác thực.

- Web Gateway: Giao diện trình duyệt với streaming thời gian thực.

- Routines Engine: Xử lý tác vụ nền có lịch hoặc phản ứng theo sự kiện.

- Safety Layer: Tầng bảo mật thực thi prompt injection defense và sanitization.

Hướng dẫn cài đặt IronClaw trên Linux, macOS và Windows

Yêu cầu môi trường

Trước khi cài đặt, đảm bảo hệ thống đáp ứng các yêu cầu sau:

- Rust 1.85 trở lên (cài đặt qua rustup.rs)

- PostgreSQL 15+ với extension

pgvector - Tài khoản NEAR AI (dùng cho xác thực OAuth)

Cài đặt nhanh qua shell script (khuyến nghị cho Linux/macOS/WSL)

Đây là phương pháp nhanh nhất và được khuyến nghị:

curl --proto '=https' --tlsv1.2 -LsSf \

https://github.com/nearai/ironclaw/releases/latest/download/ironclaw-installer.sh | shCài đặt trên macOS qua Homebrew

brew install ironclawCài đặt trên Windows qua PowerShell

irm https://github.com/nearai/ironclaw/releases/latest/download/ironclaw-installer.ps1 | iexHoặc tải file .msi installer trực tiếp từ trang Releases.

Biên dịch từ mã nguồn (dành cho developer muốn kiểm soát hoàn toàn)

Đây là cách tiếp cận phù hợp với các chuyên gia bảo mật muốn kiểm tra toàn bộ code trước khi chạy:

git clone https://github.com/nearai/ironclaw.git

cd ironclaw

cargo build --release

cargo testLệnh cargo build --release sẽ biên dịch với tối ưu hóa đầy đủ. Lệnh cargo test chạy toàn bộ test suite để đảm bảo binary hoạt động đúng trên môi trường hiện tại.

Hướng dẫn sử dụng IronClaw

Bước 1: Chạy setup wizard

Sau khi cài đặt, bắt buộc phải chạy wizard cấu hình lần đầu. Wizard này tự động xử lý việc kết nối database, xác thực NEAR AI qua OAuth trên trình duyệt và thiết lập mã hóa secrets qua system keychain:

ironclaw onboardCấu hình bootstrap được lưu tại ~/.ironclaw/.env, bao gồm các biến như DATABASE_URL và LLM_BACKEND.

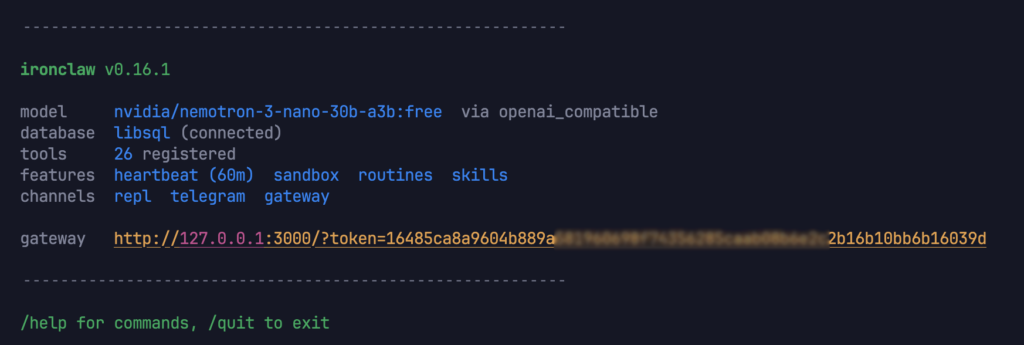

Bước 2: Cấu hình LLM backend

IronClaw mặc định dùng NEAR AI, nhưng hỗ trợ bất kỳ endpoint tương thích OpenAI API nào. Để dùng với Ollama (chạy LLM hoàn toàn local), cấu hình như sau:

export LLM_BACKEND=openai_compatible

export LLM_BASE_URL=http://localhost:11434/v1

export LLM_API_KEY=ollama

export LLM_MODEL=llama3.2Các tùy chọn phổ biến khác bao gồm OpenRouter (truy cập 300+ model), Together AI và vLLM.

Bước 3: Khởi chạy agent

ironclaw runTừ đây, người dùng có thể tương tác trực tiếp với agent, giao nhiệm vụ, thiết lập routine và theo dõi hoạt động qua Web Gateway.

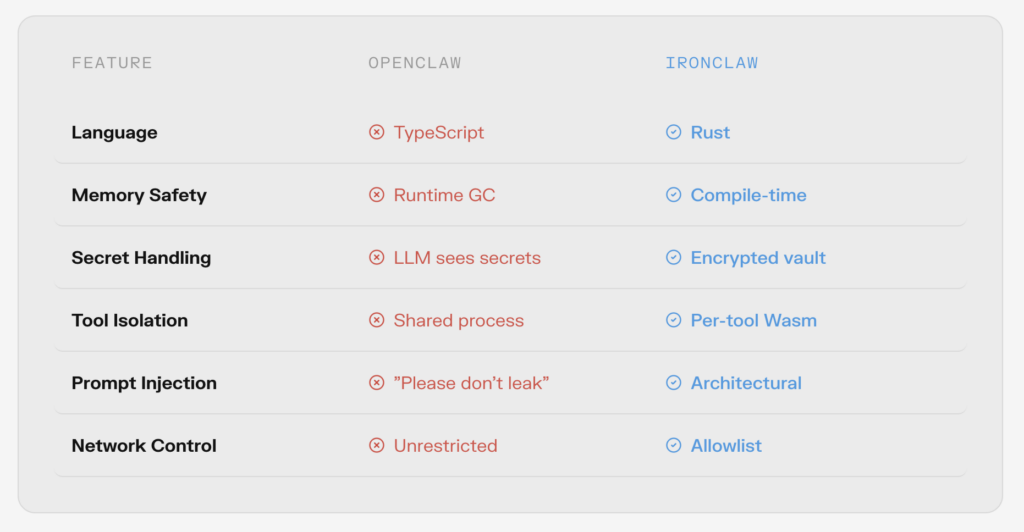

So sánh IronClaw với các giải pháp khác

| Tiêu chí | IronClaw | OpenClaw | ZeroClaw |

|---|---|---|---|

| Ngôn ngữ | Rust | TypeScript | Rust |

| Sandbox | WASM (nhẹ) | Docker | Minimal |

| Database | PostgreSQL + pgvector | SQLite | Tùy chọn |

| RAM khi chạy | ~7.8 MB | ~1.5 GB | Thấp |

| Bảo mật credentials | Vault + host injection | Hạn chế | Cơ bản |

| Prompt Injection Defense | Nhiều tầng | Không có | Không có |

| TEE support | Có (qua NEAR AI Cloud) | Không | Không |

| Mục tiêu | Security/privacy-first | Khả năng mở rộng | Tối giản |

Điểm khác biệt lớn nhất của IronClaw so với OpenClaw là về hiệu năng bộ nhớ (194 lần hiệu quả hơn) và kiến trúc bảo mật đa tầng. Trong khi ZeroClaw hướng đến sự tối giản, IronClaw hướng đến production-readiness với bảo mật cấp doanh nghiệp.

Với các giải pháp cloud-based như ChatGPT Plugins hay Claude Projects, sự khác biệt căn bản hơn: IronClaw giữ toàn bộ dữ liệu và credentials tại local, không bao giờ gửi thông tin nhạy cảm lên server của bên thứ ba, điều mà không một dịch vụ SaaS nào có thể đảm bảo được.

Tầm nhìn tương lai của IronClaw

Theo George Zeng, Chief Product Officer của NEAR AI: “NEAR đang xây dựng engine cho agentic commerce, với secure agents, agent jobs, confidential inference và confidential compute.”

IronClaw không chỉ là một AI assistant. Đây là nền tảng cho tương lai nơi AI agent có thể xử lý hồ sơ bệnh án, quản lý danh mục tài chính DeFi, tự động hóa quy trình pháp lý, hoặc đơn giản là đặt pizza, tất cả với đảm bảo mật mã học rằng không ai, kể cả nhà cung cấp cơ sở hạ tầng, có thể đọc được dữ liệu đó.

Roadmap bao gồm việc tích hợp sâu hơn với Confidential GPU Marketplace (thuê GPU trong môi trường TEE) và NEAR AI Agent Market, nơi các AI agent có thể tự đấu thầu và thực hiện tác vụ với đầy đủ tính xác thực và audit trail trên blockchain.

Cộng đồng “Claw Wars” đang nóng lên với ZeroClaw, NanoClaw và PicoClaw cạnh tranh ở các phân khúc khác nhau. Nhưng IronClaw đặt cược vào một điều rõ ràng: các agent thế hệ tới sẽ xử lý dữ liệu quá nhạy cảm để tin tưởng vào bất cứ thứ gì kém hơn đảm bảo mật mã học.